Bezbednosne kamere su jedan od najosetljivijih elemenata. Iako većina kamera koje nalazimo na tržištu koristi end-to-end enkripciju, svakako postoji mogućnost da se druge ranjivosti zloupotrebe, koje hakerima omogućavaju pristup. Aktuelna vest koja je odjeknula za vrlo kratko vreme, jeste grupa hakera koja je uspela da naruši bezebednost čak 150.000 nadzornih kamera marke Verkada.

Novinska kuća Bloomberg objavila je dramatičnu vest o ugroženoj cyber-bezbednosti. Bloomberg tvrdi da je „međunarodna hakerska grupa“ odgovorna za proboj u mrežu od 150.000 nadzornih kamera i pristup privatnim snimcima iz video fidova uživo.

Takođe je otkriveno da su pogođene bolnice, kompanije, policijske uprave, zatvori i škole. Među pogođenim kompanijama su Tesla, Cloudflare, kao i klinike, psihijatrijske bolnice, kancelarije, kompanije za sisteme tehničke zaštite – Verkada. Ove kamere čak imaju i sisteme za prepoznavanje lica, a hakeri tvrde da su čak dobili pristup svim slikama pohranjenim u tim kamerama. U slučaju Tesle, hakeri su dobili pristup na 222 kamere u fabrikama i skladištima kompanije, uključujući i fabriku u Šangaju.

Verkada je, kao odgovor na napad, onemogućio interni pristup svim administratorskim računima kako bi iskorenio neovlašćeni pristup. Trenutno je istraga povodom napada još uvek u toku.

Hakovanje je izvela antikorporativna hakerska grupa pod nazivom APT-69420 sa sedištem u Švajcarskoj. Prema rečima predstavnika grupe Tilla Kottmanna, oni su pristupili Verkadinim sistemima 8. marta i hakovanje je trajalo 36 sati. Opisala je Verkadu, da je pokretanje zasnovano na Silicijumskoj dolini , kao „potpuno centralizovanu platformu“ koja je olakšala njenom timu pristup i preuzimanje snimaka sa hiljada bezbednosnih kamera. Čini se da procurili snimci uključuju velike kompanije i institucije, ali ne i privatne domove.

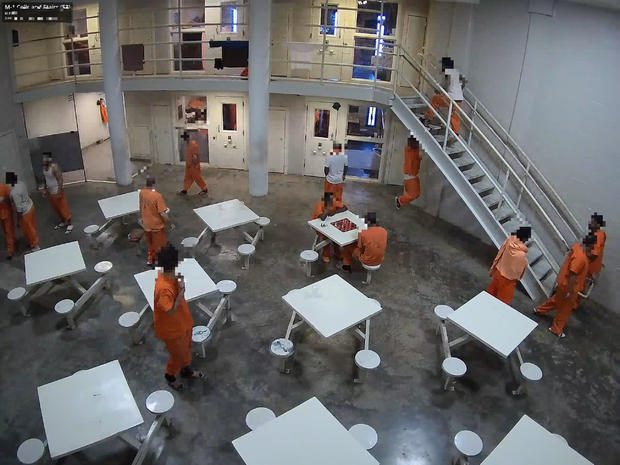

Video i slike imaju za cilj da obuhvate čitav niz aktivnosti koje bi mogle biti osetljive, poput bezbednosnog video zapisa sa proizvodne linije kompanije Tesla i snimka ekrana unutar security firme Cloudflare. Neki od materijala su vrlo lični, uključujući video zapise pacijenata u bolničkim jedinicama intenzivne nege i zatvorenika u zatvoru okruga Madison u Huntsvilleu, Alabama.

CBSnews / Snimak ekrana poslovne zgrade Cloudflare iz snimka koji je obezbedio APT-69420.

Takođe pristupačnim su učinili i slike dobijene ispitivanjem u policijskoj stanici u Massachusetts -u. Pored toga mogli su da pristupe i arhiviranim video zapisima sa zvukom, dobijajući jasan zvuk ispitivanja u 4K kvalitetu.

A ako samo hakovanje nije bilo dovoljno ozbiljno, moramo dodati i funkciju koju nude kamere pod nazivom „Analitika ljudi“. Ovaj AI omogućava klijentima kamere da pretražuju i filtriraju ljude koji su prošli ispred kamere na osnovu atributa, kao što su pol, boja kože, boja odeće, pa čak i da identifikuju osobu.

U prostorijama popravnog doma Madison u Huntsvilleu, u Alabami, nalazile su se bezbednosne kamere sakrivene u ventilacionim otvorima, termostatima i defibrilatorima, koji su u realnom vremenu analizirali zatvorenike i obezbeđenje.

CBSnews /Snimak ekrana zatvorske ustanove sa sigurnosnih snimaka koje je obezbedio APT-69420.

Hakeri su pristupili „Super Admin“ nalogu

Kottman je sigurnost sistema Verkada opisala kao „nepostojeću i neodgovornu“ i izjavio je njegova grupa ciljala kompaniju da demonstrira koliko je lako pristupiti internet-povezanim kamerama postavljenim na izuzetno osetljivim lokacijama.

Metode hakera nisu bile sofisticirane: pristup Verkadi dobili su preko naloga „Super Admin“, omogućavajući im da zavire u kamere svih njegovih kupaca. Kottmann kaže da su pronašli korisničko ime i lozinku za administratorski nalog koji su javno izloženi na Internetu.

Pristup koji su dobijali sa kamera bio je uz administratorska odobrenja, pa su uz pristup snimljenom sadržaju i snimcima uživo, hakeri mogli izvršiti i svoj kod. Ovim mogu da hakuju više uređaja koji su pristutni na mrežama koji su povezani sa kamerama. Da bi to postigli, trebao im je samo pristup nalogu sa dozvolama Super Admina, sa kojim su imali potpunu kontrolu nad materijalom kompanije. Haker tvrdi da su otkriveno korisničko ime i lozinku pronašli na Internetu, verovatno putem hakovanih naloga drugih usluga.

Zaista je ozbiljna stvar da kompanija ne prati daljinske veze i pristup njihovim nalozima, da nema verifikaciju u dva koraka i da fidovi kamera nisu šifrovani od end-to-end enkripcijom. Kompanija je osnovana 2016. godine, izdvajajući se po sistemu upravljanja veb kamerama.

Pored slika sa kamera, hakeri su pristupili i spiskovima koji broje više stotina klijenata, kao i drugim povreljivim informacijama, poput računa kompanije.

Kottmann je izjavio da njegova grupa hakera nije motivisana novcem niti je sponzoriše bilo koja zemlja ili organizacija. „APT-69420 ne podržava nijedna nacija ili korporacija, ne podržava ga ništa drugo do zabave i anarhije“

Sve fotografije, snimci ekrana sa sigurnosnih kamera prikazanih u članku učinio je dostpunim i obezbedio je APT-69420, Till Kottman.